Enunciado

Your friend working at NSA recovered an unreadable file in a hacker’s computer. The only thing he knows is that it comes from a communication between a computer and a phone. The answer is the sha-1 hash of the concatenation of the MAC address (uppercase) and the name of the phone.

Bluetooth Unknow File

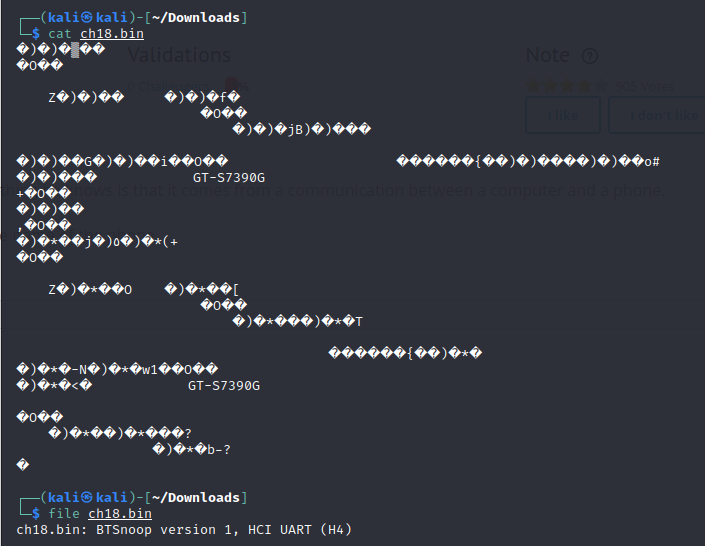

Esse aqui deu trabalho ein, então se prepare. O desafio nos fornece um arquivo ch18.bin e temos que descobrir o MAC Adress e o nome do telefone. O arquivo tem 1.4kb e tem a extensão bin, nunca me deparei com algum log nesse formato, então abri ele com o cat pra ver o que tinha dentro e com o file pra ver que tipo de cabeçalho tinha esse arquivo. Após uma busca, o arquivo do tipo BTSnoop armazena tráfego Bluetooth® HCI e é muito semelhante a estrutura do snoop (RFC1761). A string GT-S7390G revela que é um modelo de celular da Samsung, com o nome comercial de Samsung Galaxy Trend Lite.

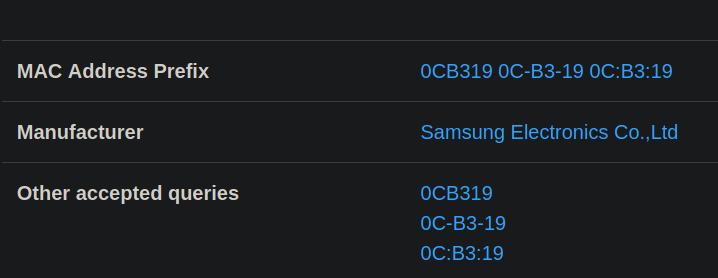

Usando um lookup mac address, confirma-se que 0C:B3:19 são os 3 bytes iniciais do mac adress dos dispositivos samsung, o que nos dá um norte para saber o que procurar.

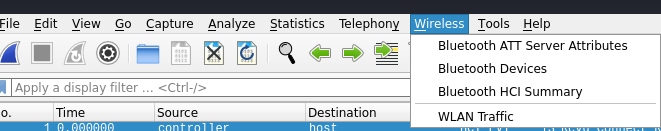

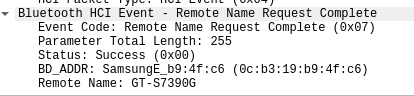

Abri o ch18.bin no wireshark, utilizando as opções wireless > bluetooth devices, aparece um menu que exibe algumas informações sobre o tráfego da comunicação. Eu não sabia dessa funcionalidade do wireshark, então até descobrir que ele podia ler este tipo de arquivo, eu penei um pouco. Agora tá 90% pronto o sorvetinho, já temos o modelo do celular e o inicio do mac, agora é só escovar byte.

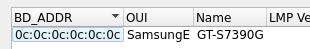

Sabemos que esse mac address exibido, 0c:0c:0c:0c:0c:0c, não é o que estamos buscando, mas ele já nos informa o nome do aparelho: SamsungE.

Analisando os pacotes com maior tamanho, é possivel encontrar o mac address do celular alvo.

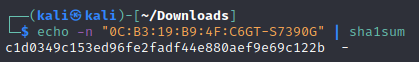

Conforme pedido no challenge, todo o mac em maiúsculo com o nome do dispositivo no final, depois aplica o sha1.

Este challenge foi bem interessante, não conhecia nada sobre análise de tráfego de bluetooth, como ele armazena os dados e muito menos sobre o BTSnoop. Grande aprendizado!